Cyber SecurityサウナJapan

エピソード #15: ランサムウェア - Before & After

エピソード #15: ランサムウェア - Before & After

久しぶりのエピソードとなる『Cyber SecurityサウナJapan』。日本でも特にこの数ヶ月間で大きな被害が目立つランサムウェア。第15回目の配信となる今回は、ランサムウェア攻撃への事前対策と事後の対応、そして「身代金は支払うべきか?」という問題について、ウィズセキュア日本法人のアンッティ・トゥオミと島田秋雄の2人が意見を述べています。

エピソード #15はこちらからご視聴ください。

スクリプト:

トゥオミ:

みなさん、こんにちは。サウナのようなホットなトピックをお届けするポッドキャスト、『Cyber SecurityサウナJapan』です。久しぶりにはなりますが、今回が第15回目ですね。ホスト務めるのは、ウィズセキュアのプリンスパルセキュリティコンサルタント、アンッティ・トゥオミです。よろしくお願いします。

今回はウィズセキュアのサイバーセキュリティ技術本部の島田秋雄をゲストに、ランサムウェアなどについて語っていこうと思っております。島田さん、よろしくお願いします。

島田:

アンッティさん、ありがとうございます。

私、ウィズセキュア株式会社 サイバーセキュリティ技術本部の島田と申します。みなさん、よろしくお願いいたします。

トゥオミ:

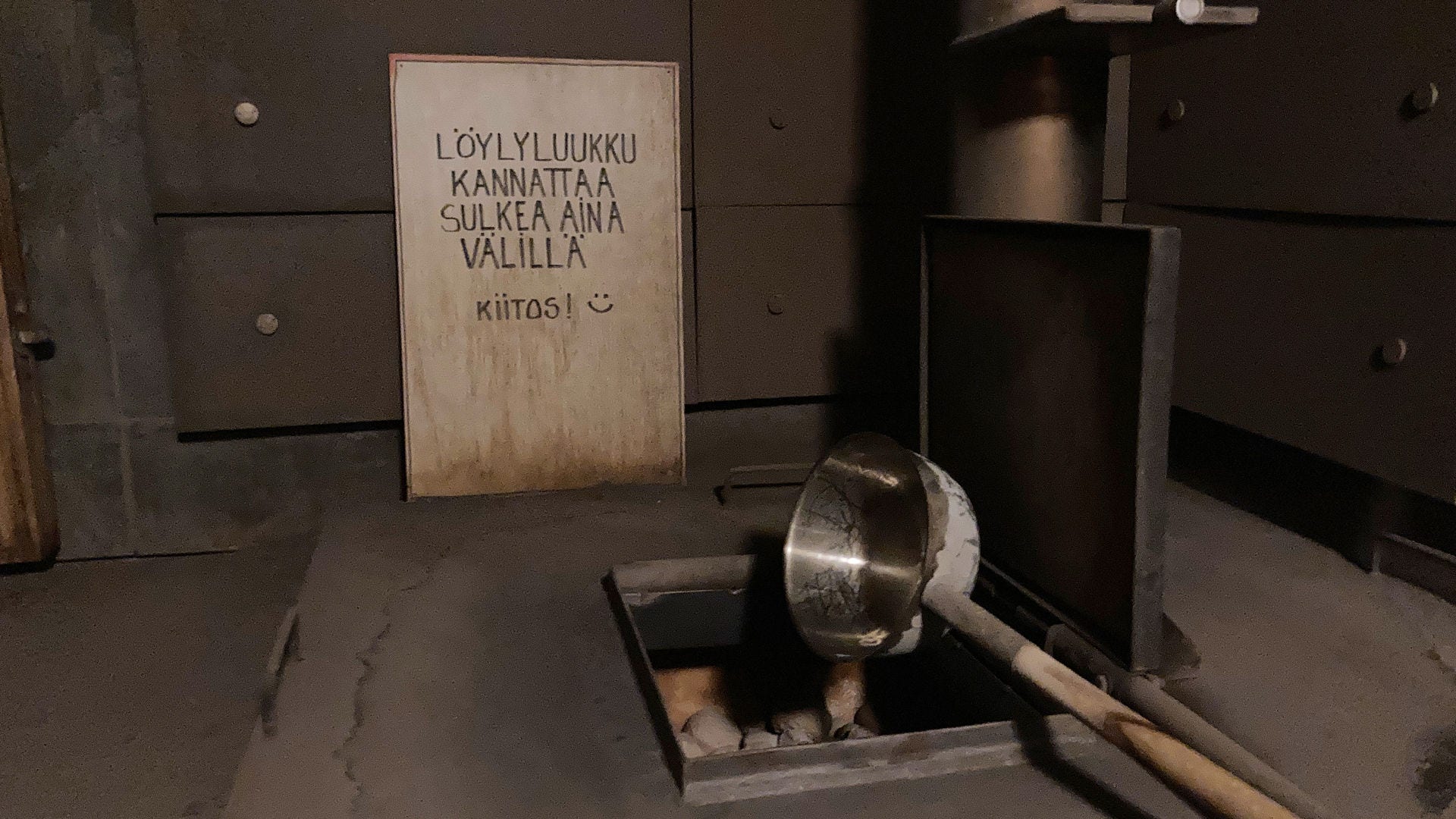

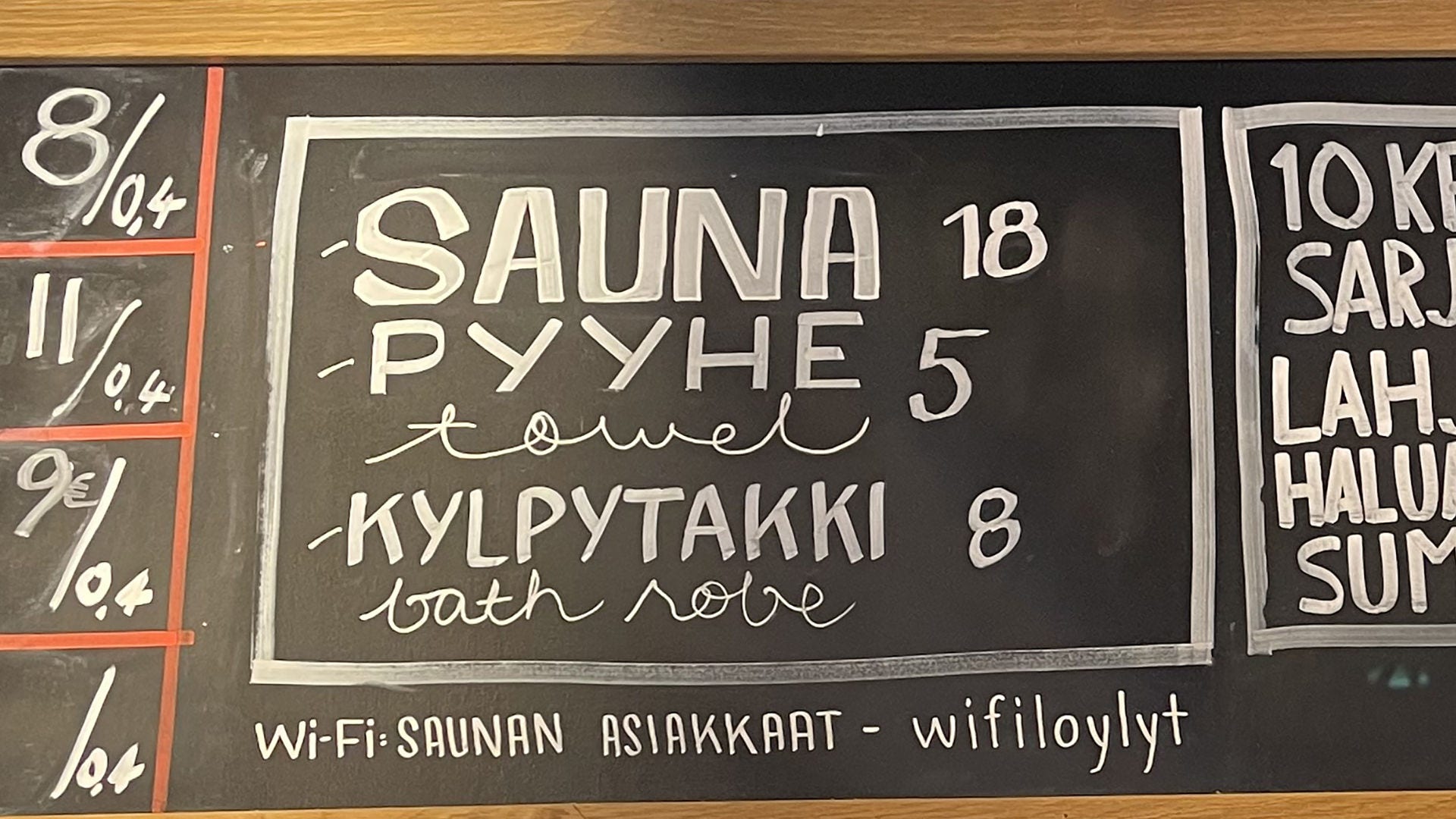

島田さんはこのポッドキャストの出演は初めてですね。タイトルのサウナのことなんですが、島田さんは行ったりしていますでしょうか?

島田:

大昔、実家がサウナを経営していまして、小学生中学生の頃にかなりサウナに入って、俗にいうサウナで『ととのう』ということをやっていました。ただ、今はもう実家のサウナ業はやっておりませんし、サウナには最近行っておりません。またこの機会にサウナにチャレンジしたいと思います。

トゥオミ:

じゃあ、サウナの先輩ですね。よろしくお願いします。

さて、今回のエピソードのテーマである、企業のデータを盗んで暗号化し、ランサム、つまり身代金を要求するランサムウェアですね。日本でもこの数年間、ランサムウェアの攻撃を受ける企業が増えてきていますが、特に今年に入ってから被害のケースが目立ってきているように見えますね。件数ももちろんそうですが、攻撃を受けてしまいますと、その攻撃のターゲットになった企業だけではなくて、取引先やユーザーなど、多くの人々に影響と被害が出る可能性もありますね。

島田:

攻撃された企業から多くのデータが流出し、それがダークウェブと言われているようなネットワークの世界に情報が拡散されます。そこでまたその情報を使ってさらに攻撃をされるということが一般的になっています。

トゥオミ:

島田さん的には、最近の、特に今年のトレンドとか、最近のケースについて何か目立ったこととか、特に解釈したい意見はあったりしますか?

島田:

私が観測している範囲内では、去年とか一昨年は『ばら撒き型』のランサムウェアが多かったんですが、今年に入って明確にこの企業を狙うという、要するに、『標的型攻撃』で標的を決めて、徹底して攻撃をして、ランサムウェアに感染させて、企業を脅迫するというケースが増えてきていると思ってます。非常に悪質で、被害を受けた企業の方々は、もう本当に困っておられて、身代金を払うとか払わないとか。それから攻撃を受けて実際に情報が漏えいして、それにどう対応するかということも含めて、かなりの労力を割いていて、非常に深刻な状況になっていると思います。

トゥオミ:

そこでですね。このランサムウェアの身代金を払うか払わないかについてのことなんですが、最近Cohesity社が実施した調査では、日本においては脅迫された企業のうち80%、つまり8割が支払ったことがあるというデータが出ていますね。こちらは島田さんとしてはどう思ってますか?やはり支払うことはOKでしょうか?それとも、必ずしも支払わない方がいいでしょうか?

島田:

非常に難しい質問だと思います。身代金を払うことで、早期の解決ができるかもしれません。しかし、払うことによって、攻撃者/犯罪者に対してアドバンテージ、要するにさらに犯罪者の活動を助けてしまう、ということが言えます。では、払わなければいいのかというと、企業が持っている情報、つまり基幹系システムがもしランサムウェアにやられて、それで業務が停止して、例えば1ヶ月間業務が止まったとすると、その間の損失が何億、何十億、何百億となる可能性があります。攻撃者の方も要求する金額をよく考えていて、1ヶ月で100億損失が出るんであれば、5億円ぐらいで手を打たないか?というふうに声をかけてくることがあります。ただ、払ったからといって、必ずしもランサムウェアの暗号化されたデータを解読する鍵を提供してくれるかどうかっていうことも、かなり不明です。ですから、基本は払わない方がいいんですが、お金を払うことに対して、まずはそれは犯罪者を助長するということをよく理解していただくということ。そして、それによってお金を支払ったという事実は、日本の会社において、世界の会社においてもそうなんですが、株式会社という形態をとっている限りは、株主から身代金を払ったということで糾弾されることもありますので、身代金を払うことに対するリスクはあります。では、払わない方がいいかというと、払わない方がいいことは確かなんですが、そのためには、きちんとバックアップだとか復旧できるという体制があれば、払わない方がいいと思います。

トゥオミ:

そうですね。私もかなりに同様に考えてますね。やはりランサムウェアというのは、進入できたとか攻撃できたことをお金にする方法の1つですよね。先ほど島田さんがおっしゃったように、払わない方がいいと私も思ってますが、根拠とか原因、自分がなぜそう思ってるかというと、攻撃者に攻撃できるための金額が回ってしまいますし。例えば今回は何かのグループにランサムウェアをかけられました、支払って復号鍵をもらいました。ということで一応データとかビジネスの経営はもしかしたら復旧できたかもしれませんが、お客さんのデータは既にアクセスされていますよね。企業のデータもアクセスされていますよね。それが、ランサムウェアは復号化できたとしても、やはりそのデータが盗られたという可能性もありますよね。また、それ以上の対策をしないと他のランサムウェアグループにもまた侵入されてまたランサムウェアをかけられたら、同じ状態になってしまいますよね。なので、あまり対策にはなりませんよね。

島田:

はい、その通りだと思います。ランサムウェアの被害に遭った企業様というのは、やはり一種のパニック状態になって、いろんなところに相談するんですが、それにつけ込んで、また攻撃者側で持ってる、攻撃者が今まで集めた情報を持って、いろんなトラップ、要するに「こうすればいいですよ」っていうふうなアドバイスはしてくれるんですが、そのアドバイスも適切でない、要するにこういう攻撃の一環として発生することもあるので、攻撃を受けた場合は、信頼できるサイバーセキュリティのコンサルティング会社などを使って、あと警察への連絡も含めて、信頼できる人たちを集めて対応を一緒に考えていってほしいと、私は思ってます。

トゥオミ:

はい。では、原則としては支払わない方がいいということになりますが、例外的なところもあったりします。最近確かアメリカの方だったり日本や海外の方でもあったケースなんですが、『Risky Biz』という英語圏のポッドキャストでカバーされた件なんですが、ある企業がランサムウェアにかけられて、最初は攻撃者を排除して、とりあえずその攻撃とか侵入を見ていましたが、攻撃者の方が強かったので、頑張ってもランサムウェアとか侵入を止められませんでした。でも果たして、選択肢として残っていたのは、身代金を支払ってしまうか、あるいは、基本的に企業を補佐してしまうか、という選択肢ですね。なので、こういうちょっと難しいケースもあったりしますよね。

また、例えば仮にですね。ランサムウェアだけではないですが、例えばこの間起きてしまったCrowdStrikeの件で、例えば航空会社の端末だったりその他の端末がダウンになってしまいましたので。それで企業が営業できなくなってしまったり、飛行機の件もトラブルがありましたが。やはりそういう場合、サイバーセキュリティ的な問題とか技術的な問題だけではなくて、例えば病院であればランサムウェアであってもITシステムのその他の損害であっても、どっちが先なのか。セキュリティ的に、正しいこと、理想をするか、それとも患者の治療をするかっていう選択肢も出てますよね。なので、私の頭の中で特にそのRisky Bizのポッドキャストを聞いて、その中での議論されたところで。やはり白か黒かということは、この世界ではないというふうに思ってきましたよね。島田さん的には、こういうランサムウェアと企業の破産とか、こういうことについてどう考えていますでしょうか?

島田:

非常にこれもまた難しい問題だと思います。実際、先ほどのランサムウェアに関して、攻撃者に身代金を払うことは基本原則やってはいけないことだと思っています。ただ、社会のインフラになっているものを、または命を預かっている病院のシステム。それで手術だとか治療が受けられないという事態っていうのは人の命がかかっています。人の命がかかっている状況でシステムがランサムウェアによって被害を受けてるという状況を早急に解決するには、ランサムウェアで暗号化されたデータの鍵を早急に何とか手に入れると。その上でやむを得ないんですが、お金を、身代金を払うということは、選択として入れてもいいかなと思いますが、基本的には反対は反対なんですが、人の命がかかっている。例えば病院で手術のシステムが動かない。今日手術しないと死ぬという人がいた場合。これ実際ある話なんですよね。そうしたときには払わざるを得ないかと思っています。ただし、その場合においても、相手が正しい犯罪者、本当に支払うべき犯罪者、ちゃんと身代金を払って、複合化のキーを提供してくれる犯罪者かどうかということをきちんと見極めて払う必要はあるかなと思います。

トゥオミ:

そうですね、難しいですよね。

島田:

はい。難しいですね、本当にこれは。

トゥオミ:

ではですね。ランサムウェアがかなり重要な問題になっていますが、私達コンサルティング部門の方にもかなりお客さんからこのランサムウェアについてどういう対策をとるべきかとか、どうすればいいですかという質問とか問い合わせはかなり来ていますね。個人的に、一般的なセキュリティ診断とコンサルティングをやっている人としては、侵入を許してしまう問題がランサムウェアにかけられる原因になりますよね。フィッシングであっても技術的な脆弱性であっても、それをお金にする方法の1つがランサムウェアですね。なので、そもそもその侵入をされましたとかフィッシングされましたとか、そういうことがそもそもの原因になっていますので、原因を対策しなければならないですね、というのがアドバイスですね。いわゆる(囲碁の)『本手を打つ』ということですね。ただし、もちろんそういう100%対策はそもそも存在しないですので、私の観点で言うといろいろそういう実践準備、そもそも技術的なセキュリティとプロセスのセキュリティとか、そういういろいろを事前に強くしておいて、システムとかプロセスを堅牢にしておけば、侵入とランサムウェアの可能性がかなり減りますよね。または、バックアップから復帰する練習だったり、昔ながらその実際にそういうクラウド系のバックアップは侵入されたらそれも暗号化されるバックアップではなくて、物理的にオフラインのバックアップとか、そういうことも取るということが重要ですよね、などのアドバイスを提供してます。

島田:

そうですね。どういう対策をすればいいかっていう話なんですが、非常に難しい質問です。まずは、絶対ということはないです。いろんなお客様のシステムセキュリティ対策システムを見てきました。それでもお金をかけてます、入口対策出口対策、それからログもいっぱい取ってます、という状態で、それでもやはりランサムウェアに侵入されて攻撃を受けている、被害が出ているという事実は、もうここ10年、15年20年変わらないことは事実です。ではどうするかということで、特にランサムウェアに限りましては、まずはオンラインまたはオフラインのバックアップを取ることが非常に大切です。また、そのバックアップの管理も非常に大切です。さらに、もしランサムウェアの被害があった場合、その次に大切、いや、最も大切かもわからないんですが、ビジネスコンティンジェンシープラン、要するにビジネスをどう継続するかっていうプランをやはり立てて、かかった場合に誰に連絡して、かつどういう手順で戻すかだとか、いろいろと事前にきちっと決めて定期的に予行演習をやった方がいいと、私は思っております。

トゥオミ:

そうですね。非常に同感ですよね。私の観点から言いますと、みなさんに意識していただきたいことの1つとしては、そういう技術がついていても、あるいは例えばSOCがありますEDR導入していますとか、そうであってもやはり万が一何かがあったら、それから実際にどうしますか?ということは全く技術と別の話ですね。例えばSOCが監視していても監視率がいいかどうかとか、実際の何かを監視されたらどうやってコミュニケーションをとるかとか、どういったアクションを取るかっていうことも重要ですね。

ということで、今回の『Cyber SecurityサウナJapan』エピソード15では、ランサムウェア攻撃などについて取り上げてみました。島田さんありがとうございます。

島田:

こちらこそありがとうございます。

トゥオミ:

次回もよろしくお願いします。

Cyber SecurityサウナJapan エピソード#15はYouTubeでもご覧いただけます。